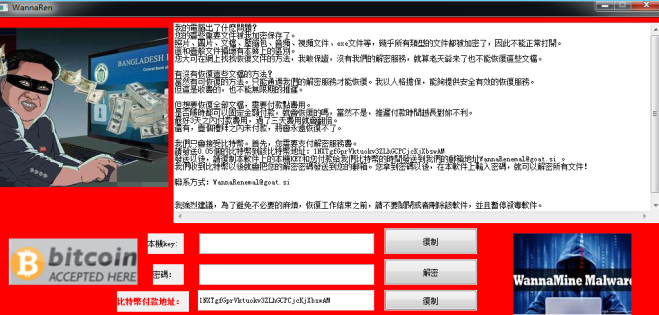

近日網路上出現了一種名為WannaRen的新型比特幣勒索病毒,與此前的「WannaCry」病毒類似,「WannaRen」病毒入侵電腦後會加密系統中幾乎所有文件、彈出對話框,如果用戶要恢復文件,需支付0.05個比特幣的贖金。

目前WannaRen病毒存在兩個變體,一個透過文字,另一個透過圖片發送勒索訊息。與上一代勒索病毒WannaCry結合永恆之藍漏洞,在內網進行快速傳播的方式不同,WannaRen勒索病毒並沒有利用RDP、SMB等高危險漏洞進行主動擴散。因此WannaRen的破壞力相對比較有限,但是也不排除後續變種病毒會利用「永恆之黑」系列的漏洞進行內網滲透攻擊。根據最新的報導來看,中國國內某知名下載網站提供的開源編輯器Notepad++下載連結中,被發現捆綁了與WannaRen有關聯的代碼,使得該勒索軟體可能透過中國國內下載站進行二次爆發。

筆者透過查看WannaRen病毒使用的比特幣勒索地址1NXTgfGprVktuokv3ZLhGCPCjcKjXbswAM,查看攻擊者使用錢包,目前還並沒有收到贖金。而值得慶幸的是目前WannaRen的作者已經主動公佈了解密密鑰併發布了無毒的解密工具,不過解密工具有效性還沒有得到證實。

WannaRen病毒目前只有中文版本,因此筆者估計這妥妥是一款中國訊息病毒了,WannaRen的大規模傳播主要依靠偽造其他工具軟體欺騙下載的方式進行。

為什麼勒索病毒總是偏愛是比特幣?

比特幣在2017年的大漲,和WannaCry勒索病毒全球大爆發有著直接的關係,WannaCry至少使150個國家、30萬名用戶中招,在全球範圍內造成的了80億美元的損失,影響了金融、能源、醫療等眾多產業,造成嚴重的資訊安全危機。在中國WannaCry利用內網橫向傳播的特性,使校園網首當其衝,受害嚴重,大量實驗室數據和畢業設計被鎖定加密。很多科技機構為找回相關數據文件,只得購買比特幣以付出贖金。但是由於比特幣的區塊鏈交易容量有限,每秒鐘的交易上限不超過10筆,而WannaCry帶來的突發交易量,也被認為是導致比特幣區塊鏈網路分叉的誘因之一。

不過令人髮指的是即便付出贖金,用戶也沒有辦法恢復受損文件,WannaCry也因此臭名遠揚。而且這也不是比特幣首次被駭客利用了。出現在2013年的CryptoLocker是比特幣勒索軟體的始作俑者, CryptoLocker會偽裝成一個合法的電子郵件附件或.exe格式文件,如果被活化,該惡意軟體就會使用RSA公鑰加密與AES秘鑰的形式,加密本地與內部網路的特定類型文件;而私人密鑰則把持在CryptoLocker製作人所控制的伺服器上。如果在規定期限內支付比特幣,就能夠解密這些文件,否則私人密鑰將會被銷毀,再也不能恢復受損文件。所以在這一點上CryptoLocker比之WannaCry還算盜亦有道,至少收錢就能幫助用戶恢復文件。

筆者看到網上大量的文章都稱WannaCry、CryptoLocker之類的勒索病毒之所以選擇比特幣,是因為比特幣的交易是無法追蹤的,但這個說法是比較偏面的,比特幣本質是分散式帳本,每個人都能像筆者一樣透過勒索的比特幣地址查找到其交易資訊,因此比特幣是可追蹤的。

比特幣帳戶的匿名性,才是其被駭客大量使用的原因。比特幣的出現,尤其是其匿名性,也對監管的反洗錢目標提出了新的挑戰,針對現有實名金融帳戶體系的監管方式肯定不適用於比特幣。而監管反洗錢手段的缺失,也是駭客目前首選比特幣作為贖金的最主要原因。

勒索軟體發展趨勢

病毒也開源:2015年下半年,土耳其安全專家Utku Sen在GitHub上發布了命名為Hidden Tear的開源病毒(https://github.com/utkusen/hidden-tear)

Hidden Tear的出現有著重要的意義,它僅有12KB,雖然體量較小,但是麻雀雖小五臟俱全,這款軟體在傳播模塊、破壞模塊等方面的設計都非常出色。儘管作者Utku Sen一再強調此軟體是為了讓人們更多地瞭解勒索軟體的工作原理,可它作為勒索軟體的開源化,還是引發了諸多爭議。目前此項目在Github上已經被隱藏,不過向作者發送申請後還是可以拿到原始碼的。在閱讀了Hidden Tear這款勒索軟體的原始碼後,筆者也是突然醒悟原來編程的思路與方法真的是別有洞天,破壞性思維和建設性思維的確是完全不同的風格。可以說Hidden Tear的出現,客觀上也讓勒索病毒得到了極大的發展。

病毒也搞產業化:同樣是在2015年一款名為Tox的勒索軟體開發包正式發布,透過註冊服務,任何人都可創建勒索軟體,Tox管理面板會顯示感染數量、支付贖金人數以及總體收益,Tox的創辦人收取贖金的20%。然而病毒漏洞利用工具包的流行,尤其是 「The Shadow Brokers」 (影子經紀人)公布方程式駭客組織的工具後,其中的漏洞攻擊工具被駭客大肆應用,勒索病毒也借此廣泛傳播。破壞性病毒和蠕蟲傳播的結合,不但勒索了大量錢財,更是製造影響全球的大規模破壞行動。在此階段,勒索病毒已呈現產業化持續營運的趨勢。在整個流程中,各環節分工明確,完整的一次勒索攻擊流程可能涉及勒索病毒作者、勒索實施者、傳播渠道商、代理,並最終獲利。

本文為巴比特資訊授權刊登,原文標題為「比特幣當贖金,WannaRen 勒索病毒二度來襲」

出處:https://bitnance.vip/news/73a382b5-d1ab-46a4-8abf-a8441b0795c2